8 złośliwych pakietów NPM ukradło dane użytkowników Chrome w systemie Windows

Badacze z JFrog odkryli osiem złośliwych pakietów NPM wykorzystujących 70 warstw zaciemniania do kradzieży danych od użytkowników przeglądarki Chrome w systemie Windows. Atak ten wskazuje na rosnące zagrożenie dla programistów.

Badacze cyberbezpieczeństwa z JFrog Security Research odkryli osiem złośliwych pakietów NPM. Pakiety te zostały zaprojektowane w celu atakowania użytkowników systemu Windows w przeglądarce Google Chrome i kradzieży danych osobowych.

Te pakiety stanowią wyraźny przykład ataku na łańcuch dostaw , rosnącego zagrożenia w branży oprogramowania. Tego rodzaju atak ma miejsce, gdy złośliwy kod zostaje potajemnie wstrzyknięty do legalnego elementu procesu tworzenia oprogramowania, takiego jak biblioteka open source, z którego następnie korzysta wielu różnych programistów. Pozwala to hakerom dotrzeć do ogromnej liczby osób bez konieczności bezpośredniego hakowania każdej z nich.

Jak wynika z wpisu na blogu JFroga, atakujący ukryli złośliwy kod w pakietach, stosując szereg zaawansowanych technik, w tym to, co eksperci nazywają „wielowarstwowym zaciemnianiem”, aby ukryć swoje prawdziwe przeznaczenie.

Złośliwy kod był ukryty pod łącznie „70 warstwami zaciemniania kodu”, co czyniło go niezwykle trudnym do wykrycia. Co więcej, kod automatycznie pobierał i instalował określoną wersję Pythona na komputerze ofiary. Następnie wykorzystywał ją do uruchomienia ukrytego skryptu. Wszystko to bez ingerencji i zgody użytkownika.

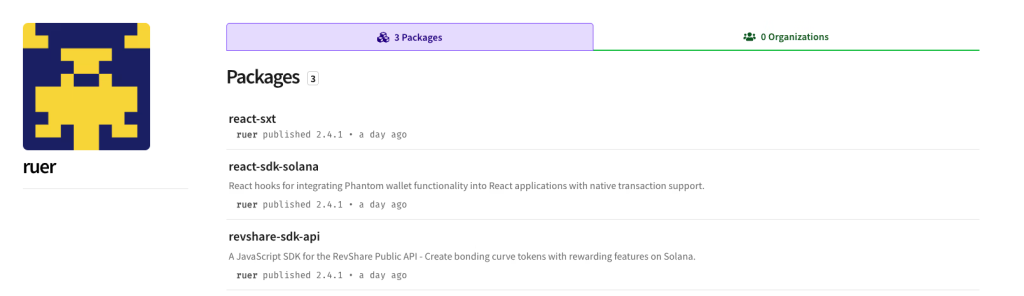

Ostatecznym celem tego cyklu ataku była kradzież poufnych danych z przeglądarki Chrome , w tym haseł, danych kart kredytowych, środków w kryptowalutach i plików cookie użytkownika. Atakujący byli użytkownikami NPM o nazwie „ ruer ” i „ npjun ”.

Repozytoria oprogramowania open source, takie jakie je znamy, stają się głównym celem ataków. Hakerzy coraz częściej stosują taktyki takie jak typosquatting i masquerading, tworząc pakiety o nazwach podobnych do popularnych, aby oszukać programistów i skłonić ich do omyłkowego korzystania z nich.

Mimo to badacze z JFrog zgłosili incydent i wszystkie 8 złośliwych pakietów zostało usuniętych.

Guy Korolevski , badacz ds. bezpieczeństwa w JFrog i autor tego raportu, podzielił się swoim komentarzem z Hackread.com, zauważając, że złożoność tych ataków pokazuje, dlaczego konieczna jest stała czujność.

„Wpływ zaawansowanych, wielowarstwowych kampanii mających na celu obejście tradycyjnych zabezpieczeń i kradzież poufnych danych podkreśla wagę zapewnienia widoczności w całym łańcuchu dostaw oprogramowania dzięki rygorystycznemu, zautomatyzowanemu skanowaniu i pojedynczemu źródłu prawdy dla wszystkich komponentów oprogramowania” – stwierdził.

HackRead