Tussen kwantumfysica en blockchain: een onfeilbare generator van kwantumwillekeurige getallen

Er zijn processen waarbij het garanderen van willekeur essentieel is om de legitimiteit van de resultaten te garanderen, zoals de loterij, de selectie van stembureauleden of de begunstigden van een sociale woningbouwproject. Deze willekeur is ook cruciaal voor het beschermen van de veiligheid van het netwerk, vooral sinds Peter Shor, een wiskundige aan het Massachusetts Institute of Technology, 30 jaar geleden aantoonde dat een quantumcomputer efficiënt een factorisatieprobleem kan oplossen (de ontleding van een algebraïsche uitdrukking in een product). De cryptografie die ten grondslag ligt aan alles, van de meest voorkomende banktransacties tot gesprekken op berichtenplatforms, is afhankelijk van deze factorisatie. Onderzoek dat woensdag in Nature is gepubliceerd, biedt een oplossing die kwantumfysica en blockchain , het systeem van cryptovaluta en andere processen overbrugt: een cheat-proof random number generator.

Tientallen websites en apps bieden programma's aan voor het genereren van willekeurige getallen. Deze kunnen worden gebruikt om kansspelen thuis op te lossen of om sleutelvoorstellen te genereren. "Maar", leggen de onderzoekers, onder leiding van natuurkundige Gautam Kavuri van de Universiteit van Colorado, uit, "bestaande generatoren van willekeurige getallen die afhankelijk zijn van bestaande hardware, vereisen een niveau van zekerheid dat het systeem op enig moment tijdens het proces niet is gehackt of gemanipuleerd. Daarom is er geen duidelijke manier om te certificeren of een bepaalde generator echt willekeurig is."

Kavuri en andere wetenschappers, waaronder de Spanjaard Carlos Abellán , stellen een systeem voor dat gebaseerd is op de aard van de kwantummechanica om “willekeurige getallen te genereren die gekenmerkt worden door zowel uniformiteit als onvoorspelbaarheid.”

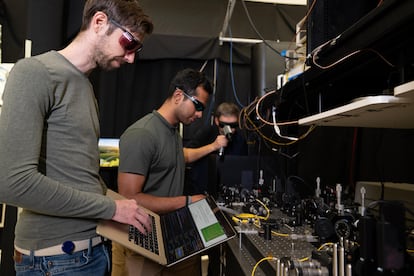

Het systeem, genaamd de Colorado University Randomness Beacon (CURBy), meet twee fotonen tegelijk op een afstand van 110 meter. Elke stap van het meetproces wordt vastgelegd in een datareeks genaamd een " hash chain", een op blockchain geïnspireerd model dat elke poging tot manipulatie van het proces detecteerbaar maakt en elke poging tot wijziging het vrijwel onmogelijk maakt om alle schakels in de keten te manipuleren.

Tijdens de systeemtest werden 7.434 gecertificeerde willekeurige getallen gegenereerd uit 7.454 pogingen gedurende 40 dagen, wat een succespercentage van 99,7% opleverde. Het lage foutpercentage wordt grotendeels toegeschreven aan "programmeerfouten tijdens de dataverzameling".

Bestaande generatoren van willekeurige getallen zijn "controleerbaar" (procesonderzoek), maar ze kunnen niet garanderen dat hun resultaten onvoorspelbaar zijn, aangezien de bron bekend is of gemanipuleerd kan worden. "Een aanvaller die de initiële invoer ontdekt, kan de uitvoer perfect voorspellen", waarschuwen ze.

CURBy kan echter "volledig worden getraceerd, gecontroleerd en gecertificeerd als onvoorspelbaar, door resultaten te halen uit de willekeur van onvoorspelbare, niet-lokale kwantumcorrelaties en door verweven hashketens te gebruiken om het extractieproces cryptografisch te traceren en te verifiëren", leggen de onderzoekers uit.

"Het kunnen verifiëren en controleren van willekeurige getallen om mogelijke manipulatie te detecteren en onvoorspelbaarheid aan te tonen, is essentieel voor het creëren van publiek vertrouwen in deze toepassingen", legt het CURBy-team uit. Het team wijst op mogelijke toepassingsgevallen zoals openbare trekkingen van bronnen, loterijen, willekeurige selecties, parameterselectie in openbare cryptografische schema's en elektronische verkiezingsprocessen.

De kwantumkarakteristiek van het systeem garandeert de onvoorspelbaarheid van de resultaten. De traceerbaarheid van het hele proces is gebaseerd op een model dat vergelijkbaar is met blockchain , een systeem dat in de klassieke informatica wordt beschouwd als een van de veiligste. "In plaats van dat één partij het hele proces van willekeurgeneratie controleert, verdelen we het protocol over verschillende onafhankelijke partijen die moeten samenwerken om het te produceren. Elke actie van elke partij moet worden vastgelegd op een manier die manipulatiebestendig is en onafhankelijk kan worden geverifieerd of gecontroleerd", leggen de onderzoekers uit over het protocol, dat ze "Twine" hebben genoemd, gebaseerd op de hash chain-cryptografische techniek.

"Elk datablok bevat een hash , of vingerafdruk, van het vorige blok. Dit betekent ten eerste dat elk volgend blok in de keten vóór de vorige moet zijn aangemaakt. Ten tweede zouden alle daaropvolgende wijzigingen in een gegeven datablok tot inconsistentie leiden, tenzij elk volgend blok ook wordt aangepast", stellen de auteurs.

"Met andere woorden", leggen de onderzoekers uit, "omdat een kwaadwillende partij onopgemerkt wil blijven, moet hij heimelijk niet alleen de geschiedenis van zijn eigen hashketen herschrijven, maar ook die van alle andere verbonden partijen. Naarmate het aantal onafhankelijke partijen in het netwerk toeneemt, wordt zo'n actie steeds moeilijker."

Professor Peter Brown, hoogleraar kwantum-informatietechnologie, was niet betrokken bij het onderzoek en benadrukt dit punt in een artikel in verband met de Nature- publicatie: "Als een derde partij de uiteindelijke uitkomst van de willekeurige getallengenerator [CURBy] zou kunnen controleren zonder ontdekt te worden, zouden de gegevens van de verstrengelingsmetingen en alle hash- ketens op meerdere geografische locaties in gevaar moeten zijn."

De integratie van quantum computing in de beveiliging van de digitale samenleving is fundamenteel. De mogelijkheden ervan zijn buitengewoon, niet alleen voor het creëren, maar ook voor het doorbreken ervan, zoals Shor al in 1994 waarschuwde. In dit verband waarschuwde Jay Gambetta, hoofd quantumontwikkeling bij IBM en niet betrokken bij de studie die dinsdag werd gepubliceerd, tijdens Starlings presentatie voor de noodzaak om de ontwikkelings- en beveiligingsrace parallel te laten verlopen: "De huidige encryptie zal door quantum computing worden gekraakt, dus we moeten als industrie de overstap maken naar het beveiligen van quantumalgoritmen. Er zijn al quantumalgoritmen, en IBM heeft een lange geschiedenis in de ontwikkeling van algoritmen waarvan we niet geloven dat een quantumcomputer ze kan kraken. Een groot deel van encryptie draait hierom."

EL PAÍS

%3Aformat(jpg)%3Aquality(99)%3Awatermark(f.elconfidencial.com%2Ffile%2Fa73%2Ff85%2Fd17%2Fa73f85d17f0b2300eddff0d114d4ab10.png%2C0%2C275%2C1)%2Ff.elconfidencial.com%2Foriginal%2F984%2F296%2F0cb%2F9842960cbf5674cac69c6d5d163bc734.jpg&w=1280&q=100)