8 kwaadaardige NPM-pakketten stalen Chrome-gebruikersgegevens op Windows

Onderzoekers van JFrog ontdekten acht kwaadaardige NPM-pakketten die 70 lagen van verduistering gebruiken om gegevens te stelen van gebruikers van de Chrome-browser op Windows. De aanval onderstreept een groeiende dreiging voor ontwikkelaars.

Cybersecurityonderzoekers van JFrog Security Research hebben acht kwaadaardige NPM-pakketten ontdekt. Deze pakketten zijn ontworpen om Windows-gebruikers in de Google Chrome-browser aan te vallen en persoonlijke gegevens te stelen.

Deze pakketten zijn een duidelijk voorbeeld van wat bekend staat als een supply chain-aanval , een groeiend risico in de software-industrie. Dit type aanval vindt plaats wanneer kwaadaardige code heimelijk wordt geïnjecteerd in een legitiem onderdeel van het softwareontwikkelingsproces, zoals een open-sourcebibliotheek, die vervolgens door veel verschillende ontwikkelaars wordt gebruikt. Hierdoor kunnen hackers een enorm aantal mensen bereiken zonder ze allemaal afzonderlijk te hacken.

Volgens de blogpost van JFrog verborgen aanvallers hun schadelijke code in de pakketten met behulp van een reeks geavanceerde technieken, waaronder wat experts 'multi-layered obfuscation' noemen, om hun ware doel te verbergen.

De kwaadaardige code was verborgen onder in totaal "70 lagen codeverduistering", waardoor deze extreem moeilijk te detecteren was. Bovendien downloadde en installeerde de code automatisch een specifieke versie van Python op de computer van het slachtoffer. Deze versie werd vervolgens gebruikt om een verborgen script uit te voeren. Dit alles zonder enige input of goedkeuring van de gebruiker.

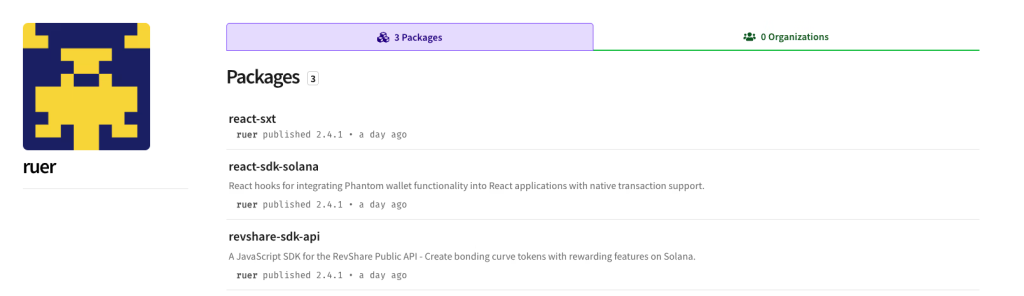

Het uiteindelijke doel van deze aanvalscyclus was het stelen van gevoelige gegevens uit de Chrome-browser , waaronder wachtwoorden, creditcardgegevens, cryptovaluta en gebruikerscookies. De aanvallers hierachter waren een NPM-gebruiker genaamd " ruer " en een andere genaamd " npjun ".

Open-source software repositories, zoals we die kennen, worden een steeds populairder doelwit voor aanvallers. Hackers maken steeds vaker gebruik van tactieken zoals typosquatting en masquerading, waarbij ze pakketten creëren met namen die lijken op populaire pakketten om ontwikkelaars ertoe te verleiden deze per ongeluk te gebruiken.

Desondanks hebben de onderzoekers van JFrog het incident gemeld en zijn alle 8 schadelijke pakketten verwijderd.

Guy Korolevski , beveiligingsonderzoeker bij JFrog en auteur van dit rapport, deelde zijn commentaar met Hackread.com. Volgens hem laat de geraffineerdheid van deze aanvallen zien waarom constante waakzaamheid noodzakelijk is.

"De impact van geavanceerde, meerlaagse campagnes die zijn ontworpen om traditionele beveiliging te omzeilen en gevoelige gegevens te stelen, onderstreept het belang van inzicht in de volledige softwareleveringsketen met rigoureus geautomatiseerd scannen en één bron van waarheid voor alle softwarecomponenten", aldus hij.

HackRead